在过去几年里,网络攻击所带来的安全威胁大幅度上升,几乎每个月都会发生数起严重的数据泄露事件。IDS/IPS并不是一种新出现的技术,但是考虑到网络攻击技术的最新发展趋势,IDS和IPS的实现方式仍然是我们需要理解和考虑的关注点。桂哥网络为各位科普网络安全的两个重要机制:入侵检测系统(IDS)和入侵防御系统(IPS)。

IDS(Intrusion Detection Systems,入侵检测系统),专业上讲就是依照一定的安全策略,对网络、系统、运行状况进行监视,尽可能发现各种攻击企图、攻击行为或者攻击结果,以保证网络系统资源的机密性、完整性和可用性。

我们做一个比喻--假如防火墙是一幢大厦的门锁,那么IDS就是这幢大厦里的监视系统。一旦小偷进入了大厦,或内部人员有越界行为,只有实时监视系统才能发现情况并发出警告。

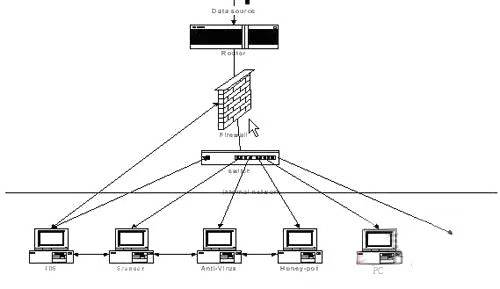

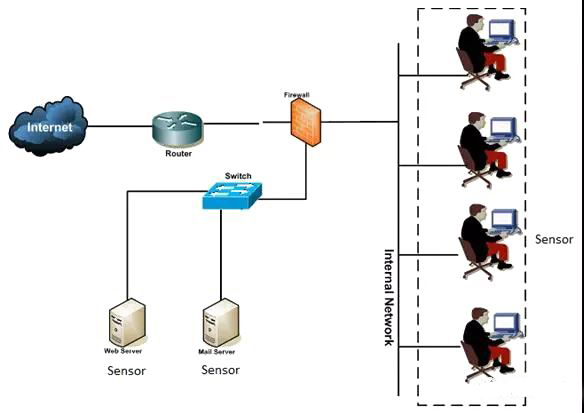

与防火墙不同的是,IDS入侵检测系统是一个旁路监听设备,没有也不需要跨接在任何链路上,无须网络流量流经它便可以工作。因此,对IDS的部署的唯一要求是:IDS应当挂接在所有所关注的流量都一定要流经的链路上。在这里,“所关注流量”指的是来自高危网络区域的访问流量和需要进行统计、监视的网络报文。

IDS在交换式网络中的位置一般选择为:尽可能靠近攻击源、尽可能靠近受保护资源。

这些位置通常是:

服务器区域的交换机上;

Internet接入路由器之后的第一台交换机上;

重点保护网段的局域网交换机上。

入侵检测提供了一种识别的方法,因此对系统的攻击进行反应。检测到攻击是一回事。阻止攻击则是另一回事。这时,最高等级的IT安保行动使防止攻击和可能的灾害;而IDS往往只能带来一点点这样的功能。因此,对入侵检测系统功能的扩展,就产生了入侵防御系统(IPS)。在当前防御能力不足的情况下,驱动了这一新的安全产品诞生,被称为入侵防御系统。

入侵防御系统是一种网络安全设备,监控网络和系统的活动,对恶意或有害的行为可以进行实时反应,以阻止或防止这些活动带来的破坏。

IPS是基于应用内容来决定是不是能对IACS进行访问,而不是像传统的防火墙,用IP地址或端口做决定。这种系统采用的是积极的防御机制,在正常的网络信息流中检测恶意数据包并阻止其入侵,看在任何损害发生之前自动阻断恶意流量,而不是简单地提出警报,或者在恶意的有效载荷已交付之后再动作。

IPS(Intrusion Prevention System,入侵防御系统)。随着网络攻击技术的不断提高和网络安全漏洞的不断发现,传统防火墙技术加传统IDS的技术,已经无法应对一些安全威胁。在这种情况下,IPS技术应运而生,IPS技术可以深度感知并检测流经的数据流量,对恶意报文进行丢弃以阻断攻击,对滥用报文进行限流以保护网络带宽资源。

对于部署在数据转发路径上的IPS,可以根据预先设定的安全策略,对流经的每个报文进行深度检测(协议分析跟踪、特征匹配、流量统计分析、事件关联分析等),如果一旦发现隐藏于其中网络攻击,可以根据该攻击的威胁级别立即采取抵御措施,这些措施包括(按照处理力度):向管理中心告警;丢弃该报文;切断此次应用会话;切断此次TCP连接。

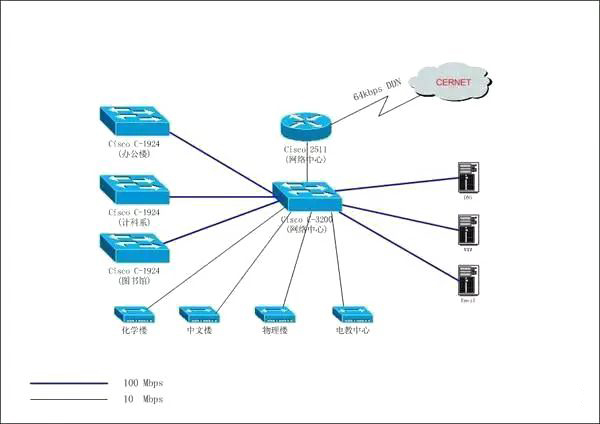

进行了以上分析以后,我们可以得出结论,办公网中,至少需要在以下区域部署IPS,即办公网与外部网络的连接部位(入口/出口);重要服务器集群前端;办公网内部接入层。至于其它区域,可以根据实际情况与重要程度,酌情部署。

IDS技术与IPS技术有一个重要的区别。IPS技术可以对检测出的威胁进行响应,通过尝试防止攻击。按照他们使用的响应技术,可分为以下几类。

1)IPS的响应技术

a. IPS可以阻止攻击本身。它可以使攻击的网络连接或用户会话终止,并阻止攻击者的帐号、IP地址、或其他属性。

b. IPS可以改变安保环境。IPS可以改变安保控制的配置瓦解攻击。

c. IPS可以改变攻击内容。IPS技术可以移去或更换攻击的恶意部分,使其成为良性报文。

2)IPS的方法

IPS使用多种方法保护网络。

a.基于特征的IPS

这是许ip比较多的S解决方案中最常用的方法。把特征添加到设备中,可识别当前最常见的攻击。这就是为啥它也被称为模式匹配IPS。特征库可以添加、调整和更新,以应对新的攻击。

b.基于异常的IPS

它也被称为基于行规的IPS。它试图找出偏离工程师定义为正常的活动。基于异常的方法可以用统计异常检测和非统计异常检测。基于策略的IPS:它更关心的是是不是执行组织的安保策略。如果检测的活动违反了组织的安保策略就触发报警。使用这种方法的IPS,要把安全策略写入设备之中。

c.基于协议分析的IPS

它与基于特征的方法类似。大多数情况检查常见的特征,但基于协议分析的方法可以做更深入的数据包检查,能更灵活地发现某些类型的攻击。

入侵检测系统IDS,对网络信息流进行分析,发现恶意活动时生成警报。他们一般都能够在攻击开始后发出特殊报文复位TCP连接,有的甚至能够与防火墙系统连接,在线重新编写防火墙规则集。

IDS的局限性是不能反击网络攻击,因为IDS传感器基于数据包嗅探技术,只能眼睁睁地看着网络信息流过。IPS可执行IDS相同的分析,因为他们可以插入网内,装在网络组件之间,而且他们可以阻止恶意活动。

这是IDS和IPS之间的最大差别,如何使用具有非常重要的意义。由于IPS传感器需要流量流过,他们只能部署在网络咽喉点,而IDS传感器可以提供更广泛的网络覆盖。

以上网络安全运维之IDS和IPS的介绍,桂哥网络提供全球网络优化服务、MPLS企业专线、SD-WAN网络专线、IEPL海外专线等企业网络专线业务。

TikTok千粉账号购买:https://www.tiktokfensi.com/

TOP